Cloudflare は、グローバルなコンテンツ配信ネットワーク(CDN)サービスプロバイダであり、ネットワークの高速化、パフォーマンスの向上、およびセキュリティサービスの提供に使用されます。Cloudflare は、分散したノードのセットを使用して、迅速かつ安全なネットワークサービスを提供します。そのサービスは 200 以上の国と地域に広がり、20 万以上のウェブサイトをサポートしています。 Cloudflare は、脅威保護、コンテンツ最適化、キャッシュの逆転送、負荷分散など、多くの優れたサービスを提供しています。また、セキュリティインターセプション、悪意のあるアクセスや攻撃のブロックなど、ユーザーのコンテンツとデータのセキュリティを保護するための機能も提供しています。

以下の手順はすべて簡単な操作であり、マウスをクリックするだけで実行できます。ただし、防御効果は良好です。数千万回または数億回の攻撃でも、通常の VPS でも耐えることができます!

設定#

まず、ドメインを Cloudflare に接続し、DNS 解決を行い、プロキシ状態を有効にします(つまり、オレンジ色のクラウドアイコンが点灯するように解析します)。以前に WAF(ファイアウォールルール / レート制限ルール / ホスティングルール / ツール、およびセキュリティを含むページルール)を他のチュートリアルに従って設定した場合は、それを無効にしてください。さもないと、以下で設定するルールの優先順位に影響を与える可能性があります!

上記のすべてに問題がないことを確認したら、始めることができます。

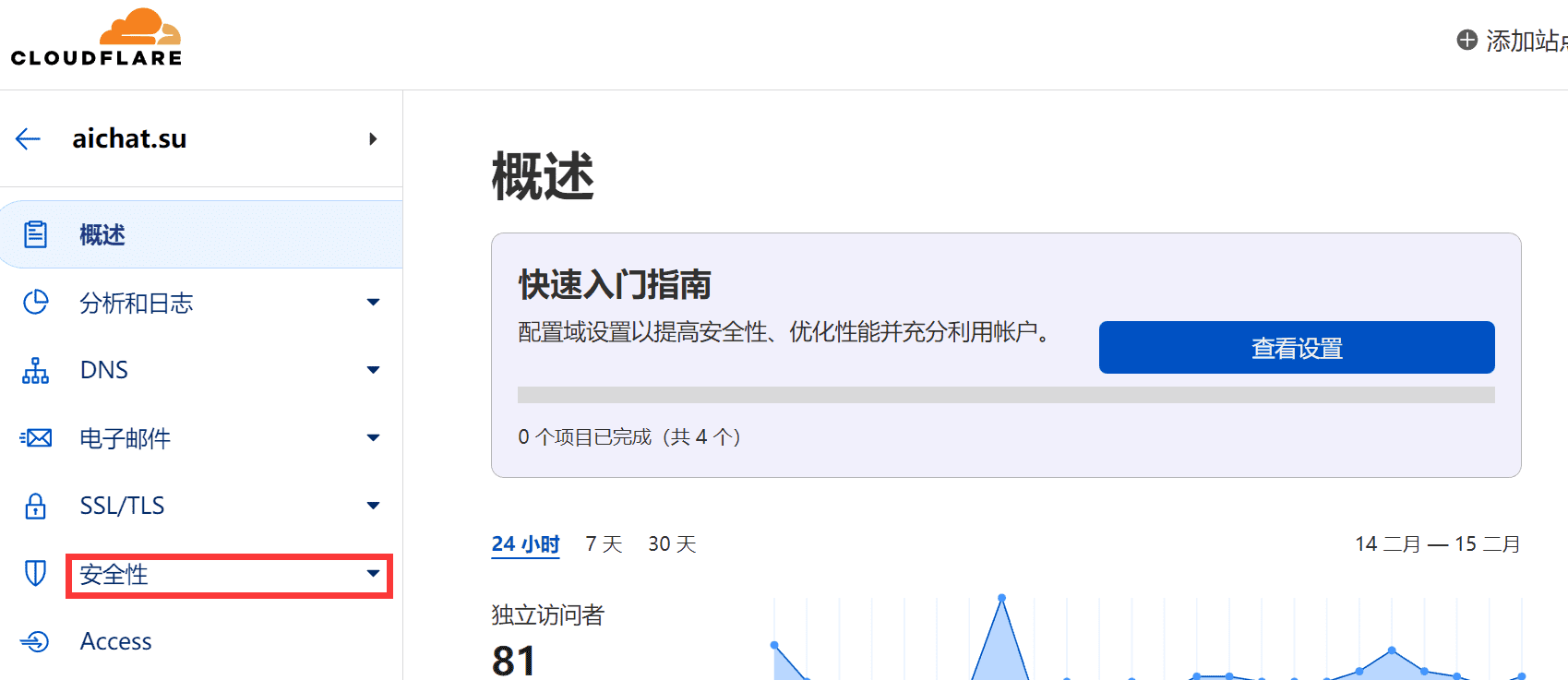

Cloudflare の公式ウェブサイトにログインし、保護するウェブサイトに移動し、セキュリティを見つけます。

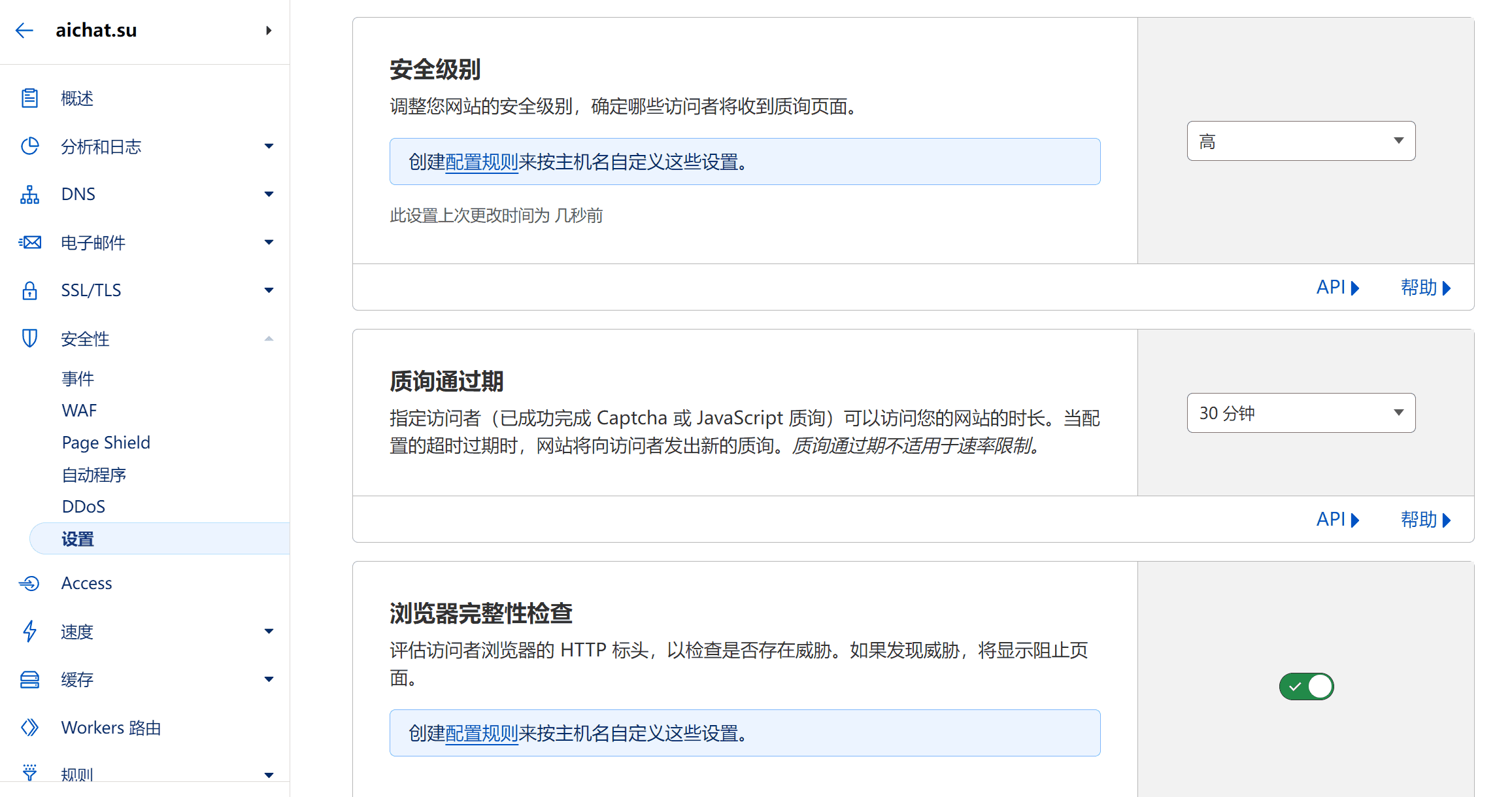

セキュリティセクションで設定をクリックし、以下の画像のように設定します。ここでの主な目的は、IP ブラックリストをブロックすることです。

CF→セキュリティ→設定→セキュリティレベルを High に設定します(I’m Under Attack! を有効にしないでください。なぜなら、その場合、すべてのリクエストがヒューマンチェックを行い、5 秒待つことになるからです。)

質問を通過する期間を 15 分または 30 分に設定し、重要な場合は 5 分に設定します。

ブラウザの完全性チェックを有効にします。

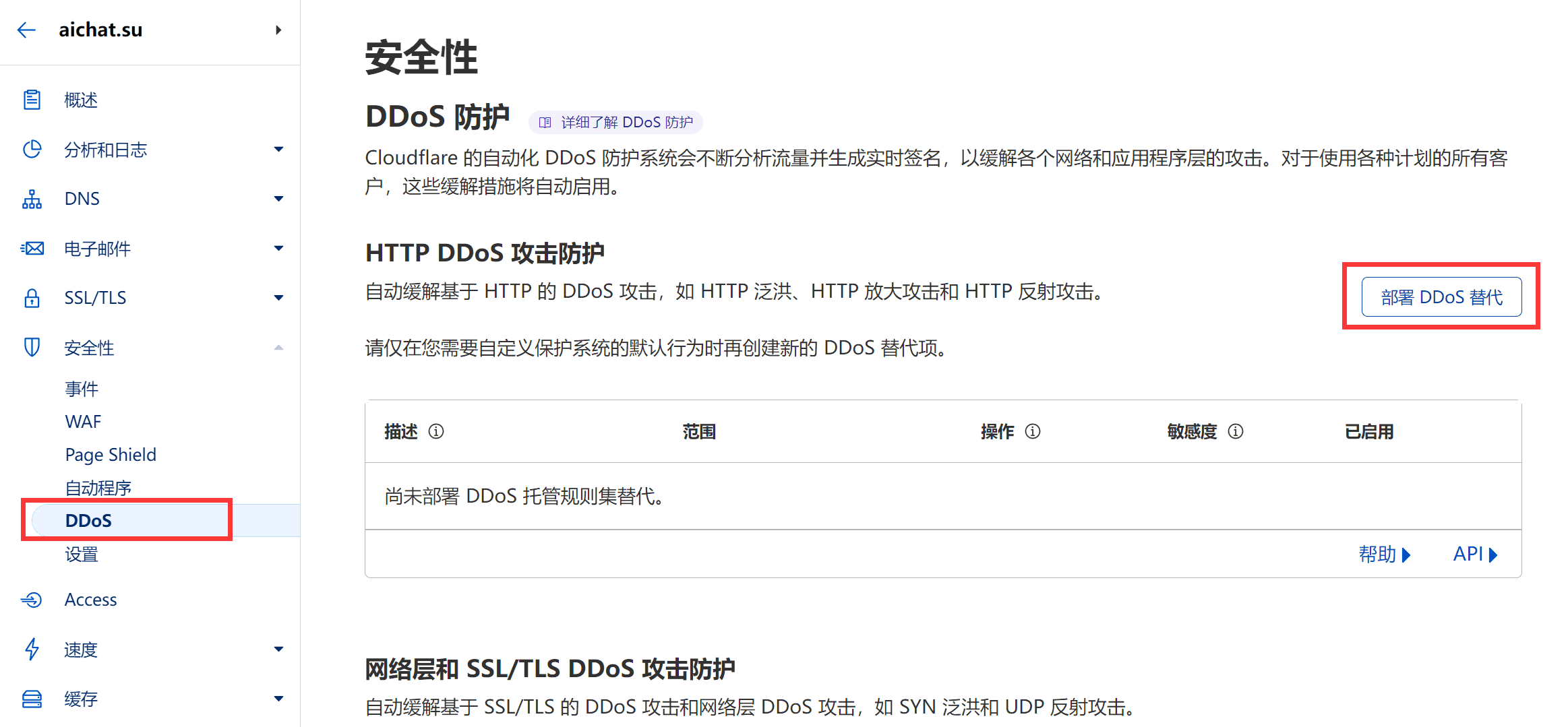

セキュリティ→DDOS→HTTP DDoS 攻撃防御を開き、構成をクリックします。

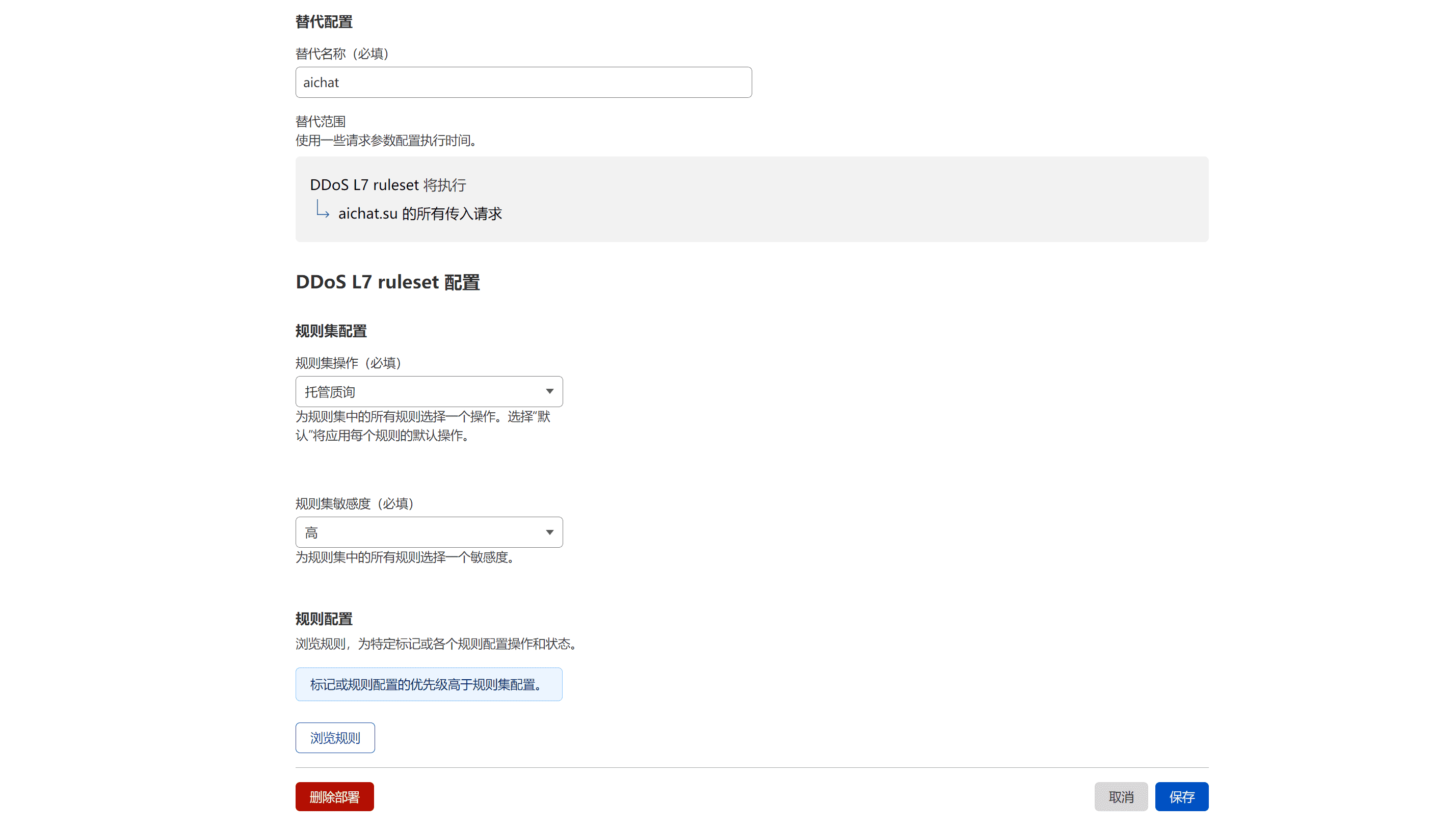

Alternative Name(必須)を任意の名前に設定します。

ルールセットアクション(必須)をマネージドチャレンジまたはブロックに設定します(攻撃を受けた場合はブロックを選択します)。

ルールセットの感度(必須)を High に設定します。

セキュリティ→Bot Management:Bot Management モードを有効にします。

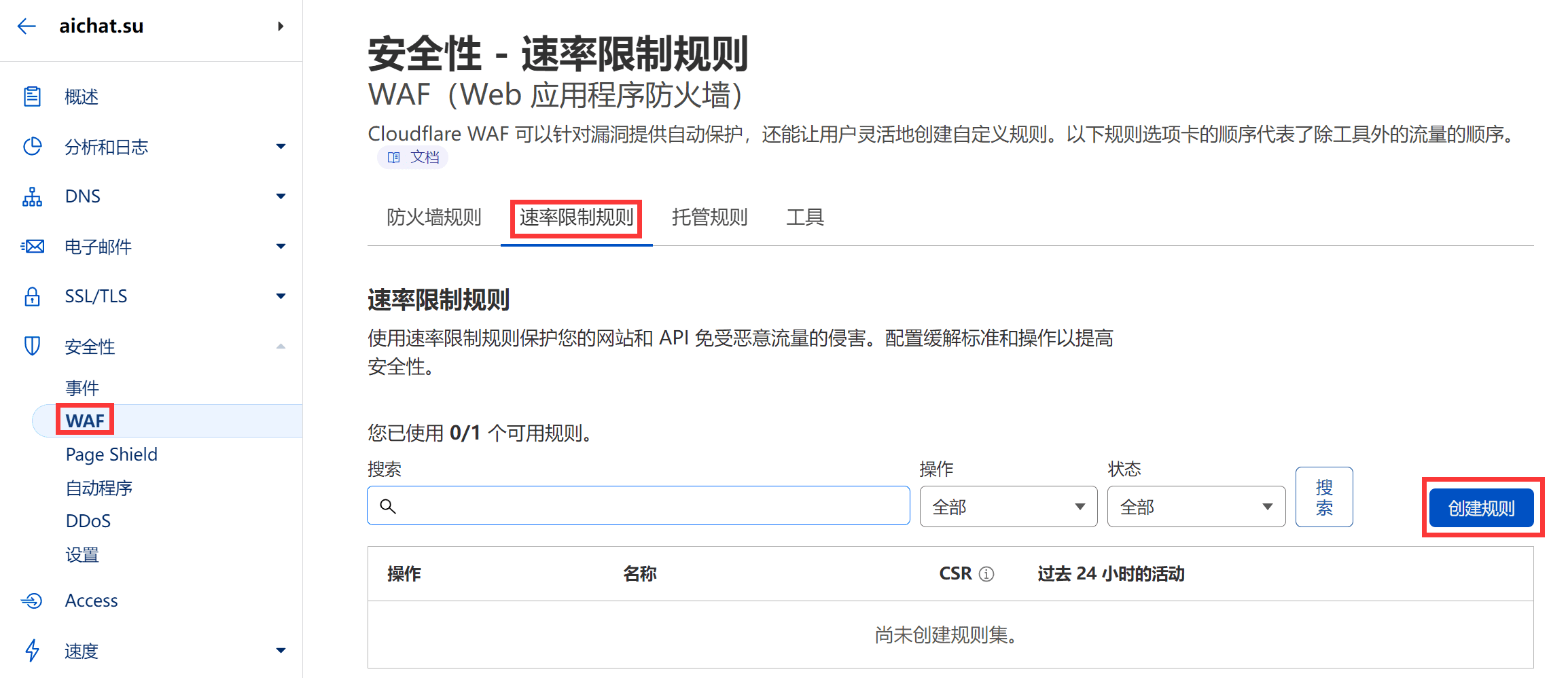

セキュリティ→WAF→Rate Limiting Rules:Rate Limiting Rule を作成します。

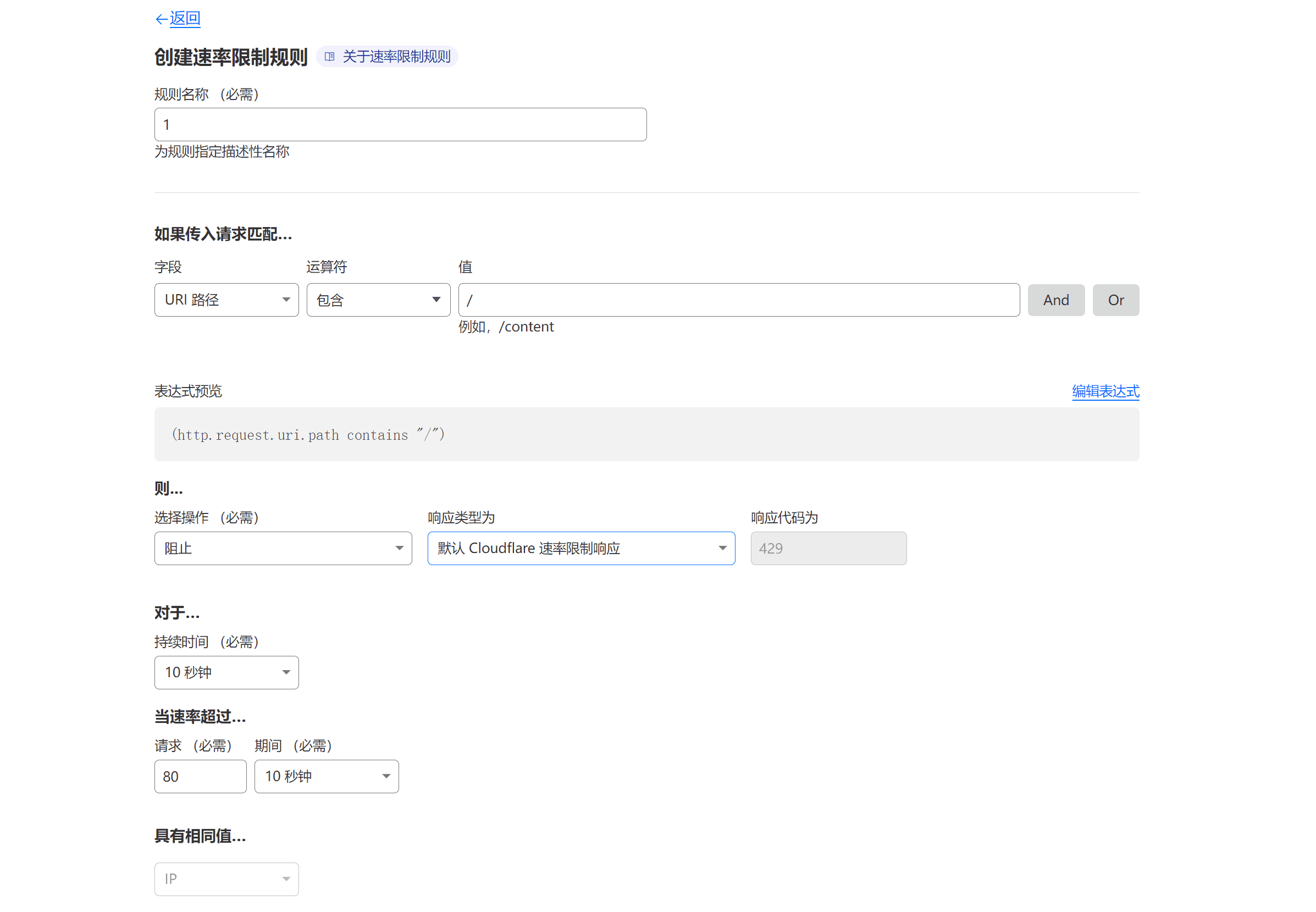

以下はルールの例です:

最後の When rate exceeds... の値は 35 以上に設定することをお勧めします。そうしないと、正常なユーザーのアクセスに影響を与える可能性があります。テキストと画像のブログサイトの場合、50 以上を推奨します。Cloudflare の有料版を使用している場合は、ブロックではなくマネージドチャレンジを使用することをお勧めします。

ネットワーク→Onion Routing:オフにします。

最後に、Cloudflare のルールを設定した後、1〜2 分待ってからサーバーを再起動し、既存の接続を切断します。

結論#

Cloudflare は優れたプロバイダであり、防御を無料で提供し、ユーザーのトラフィックを制限しませんが、私たちはそれを適切に活用する必要があります。多くの無料で使いやすい製品がありますが、乱用されてキャンセルされることがありますので、Cloudflare が次にキャンセルされないことを願っています!